Oto jak właściciele kont Tulip mogą pracować z LDAP, aby zarządzać użytkownikami na swoim koncie.

This feature is only available to existing customers, and is no longer offered to new Tulip customers.

W tym artykule dowiesz się:

- Jak Tulip może połączyć się z twoją instancją Active Directory

- Różne sposoby konfiguracji integracji z Active Directory

- Wymagania techniczne dla integracji z Active Directory

Tulip obecnie integruje produkt Active Directory firmy Microsoft za pośrednictwem protokołu LDAP. Jeśli Twoja organizacja korzysta z Active Directory, możesz zarządzać użytkownikami Tulip w oparciu o reguły z Active Directory.

Przegląd użytkowników Tulip

Tulip ma dwa różne interfejsy użytkownika:

- Tulip, w którym aplikacje są tworzone i edytowane, i który może być połączony z zewnętrznymi bazami danych

- Tulip Player, gdzie użytkownicy i operatorzy uruchamiają aplikacje stworzone w Tulip.

Poziom uprawnień użytkownika jest definiowany przez rolę użytkownika.

Tulip ma wiele poziomów uprawnień użytkowników. Aby uzyskać informacje na temat tych ról, zobacz: Zarządzanie rolami użytkowników w Tulip

- Właściciele kont i różne inne wymienione role mają możliwość edytowania aplikacji w Tulip.

- Operatorzy mają dostęp tylko do uruchamiania aplikacji za pośrednictwem Tulip Player. Nie mogą edytować aplikacji ani uzyskiwać dostępu do interfejsu Tulip.

Opcje integracji LDAP

Aby zintegrować LDAP z Tulip, możesz zarządzać rolami użytkowników w oparciu o grupy Active Directory lub z poziomu Tulip:

- Zarządzanie rolami użytkowników z grup Active Directory: Musisz odpowiednio pogrupować użytkowników w oparciu o ich pożądany poziom uprawnień na serwerze Active Directory i zapewnić administratorowi systemu Tulip odpowiednie mapowanie (np. grupa A = właściciele kont). Oznacza to, że zarówno autoryzacja, jak i uwierzytelnianie są określane przez IdP.

- Zarządzanie rolami użytkowników z poziomu Tulip: Będziesz musiał ręcznie dodać każdego użytkownika z poziomu Tulip, z jego określoną rolą użytkownika i poprosić go o utworzenie konta z dokładną nazwą użytkownika, która znajduje się w Active Directory. Oznacza to, że tylko uwierzytelnianie jest kontrolowane przez IdP.

Istnieją cztery różne sposoby konfiguracji integracji:

Jeśli operatorzy są zarządzani przez IdP

- Wymagaj od wszystkich użytkowników Tulip zalogowania się do Tulip lub Tulip Player przy użyciu nazwy użytkownika i hasła Active Directory. Role w Tulip są określone na podstawie grup Active Directory. Autoryzacja i uwierzytelnianie przez LDAP.

- Wymagaj, aby wszyscy użytkownicy Tulip logowali się do Tulip lub Tulip Player przy użyciu nazwy użytkownika i hasła Active Directory. Role są utrzymywane w Tulip. Uwierzytelnianie tylko przez LDAP.

Jeśli operatorzy nie są zarządzani przez IdP

- Zezwól operatorom Tulip na logowanie się do Tulip Player przy użyciu tylko identyfikatora, ale wymagaj od właścicieli kont Tulip i innych ról logowania się do Tulip przy użyciu nazwy użytkownika i hasła Active Directory. Role w Tulip są określone na podstawie grupy Active Directory. Autoryzacja i uwierzytelnianie przez LDAP.

- Zezwól operatorom Tulip na logowanie się do Tulip Player przy użyciu tylko identyfikatora, ale wymagaj od właścicieli kont Tulip i innych ról logowania się do Tulip przy użyciu nazwy użytkownika i hasła Active Directory. Role są utrzymywane w Tulip. Uwierzytelnianie tylko przez LDAP.

Możesz wybrać opcję konfiguracji w oparciu o protokoły bezpieczeństwa swojej organizacji. Należy pamiętać, że wymuszenie użycia nazwy użytkownika i hasła Active Directory dla wszystkich użytkowników Tulip jest najbezpieczniejszą opcją.

Koordynacja użytkowników Tulip z użytkownikami LDAP

Zarządzanie rolami użytkowników z poziomu Tulip

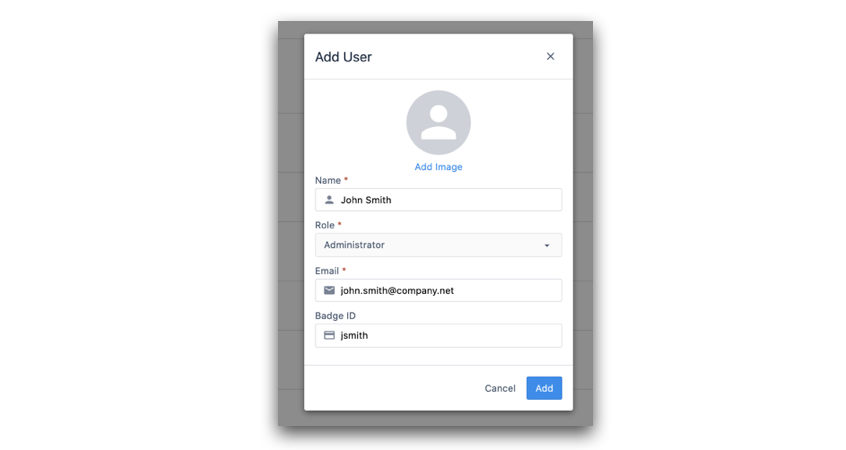

Jeśli organizacja zdecyduje się zarządzać rolami użytkowników z poziomu Tulip, właściciele kont Tulip będą musieli najpierw utworzyć nowego użytkownika. Następnie muszą dodać nazwę użytkownika Tulip, która odpowiada ich nazwie użytkownika LDAP. Każdy adres e-mail jest akceptowalny.

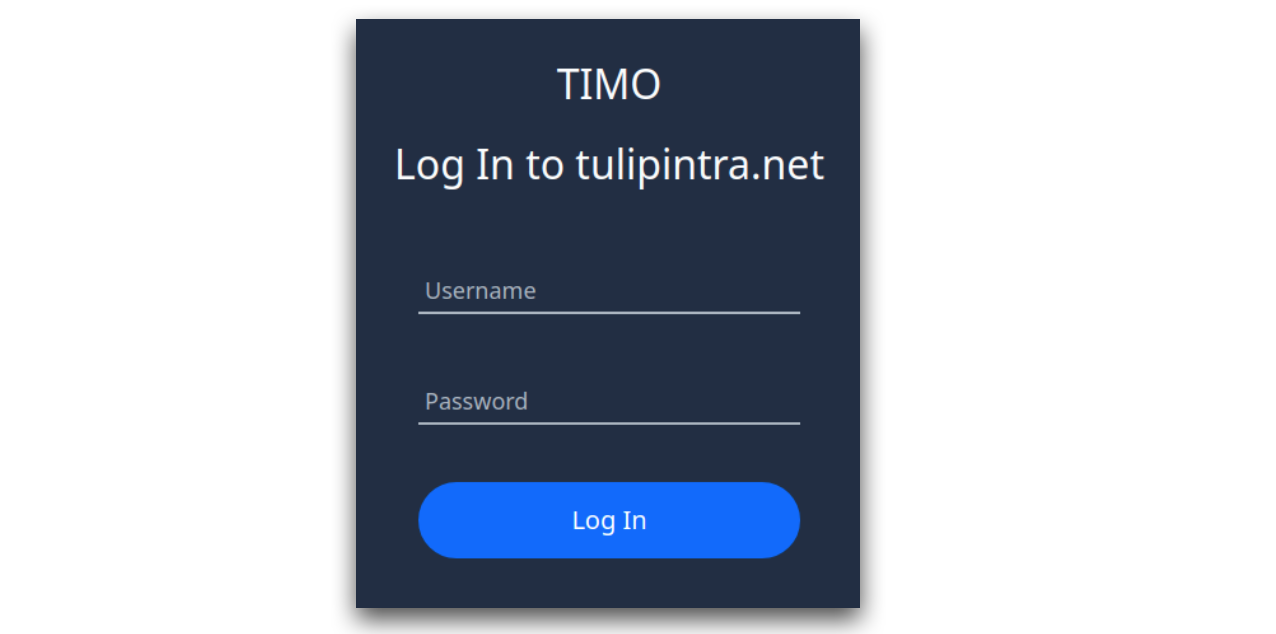

Gdy użytkownik Tulip spróbuje się zalogować, będzie musiał dodać swoją nazwę użytkownika LDAP w polu "Nazwa użytkownika" i swoje hasło w polu "Hasło". Następnie Tulip uwierzytelni go w instancji Active Directory. Ekran logowania będzie wyglądał następująco:

W tym przypadku administrator systemu Tulip doda pierwszego użytkownika Tulip z podanymi informacjami.

Zarządzanie rolami użytkowników z grup Active Directory

Jeśli organizacja zdecyduje się zdefiniować role Tulip w oparciu o grupy Active Directory, nie ma potrzeby tworzenia indywidualnych użytkowników w Tulip. Zamiast tego można podać nazwy grup użytkowników i ich zmapowane role użytkowników Tulip.

Gdy użytkownik zaloguje się do Tulip przy użyciu swoich poświadczeń Active Directory po raz pierwszy, Tulip uwierzytelni go w instancji Active Directory, a następnie automatycznie utworzy konto w Tulip. Jak wspomniano wcześniej, ich możliwości będą zależeć od ich grupy Active Directory i tego, co zostało zdefiniowane jako zmapowana rola grupy.

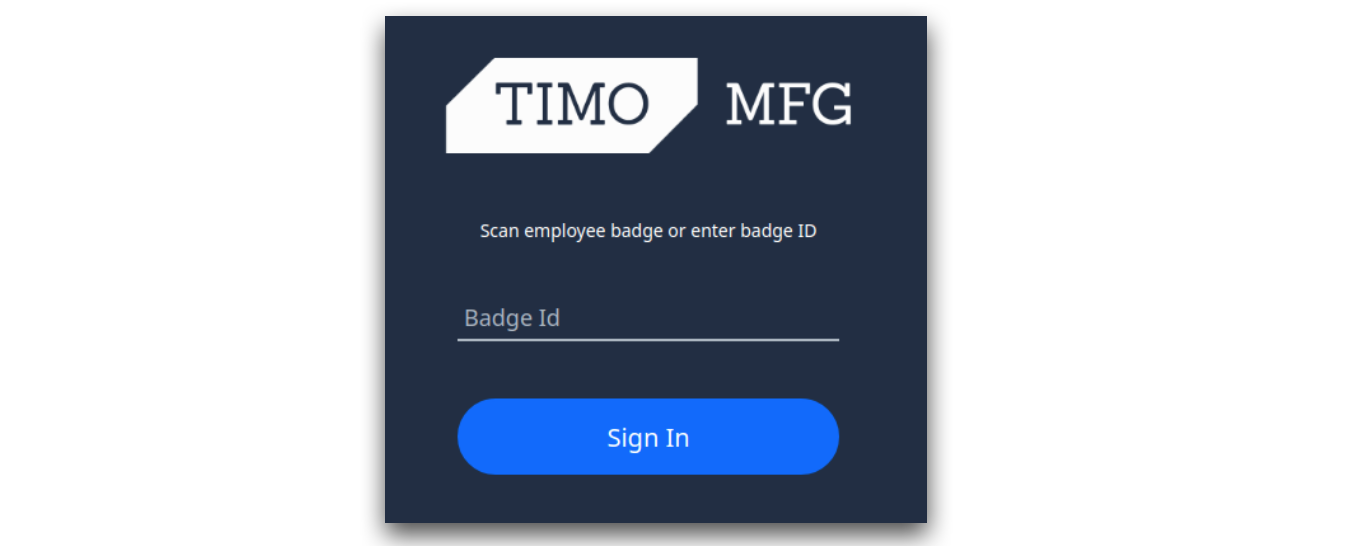

Jeśli wybierzesz opcję konfiguracji, w której operatorzy Tulip mogą logować się przy użyciu swojego identyfikatora, ekran logowania operatora w Tulip Player będzie wyglądał następująco:

Wymagania techniczne

Aby skonfigurować połączenie LDAP, musisz zapewnić własny serwer LDAP, który jest dostępny przez serwer Tulip i podać następujące informacje:

- Adres serwera (np.

ldaps://xxx.xxx.xxx:636) - "Nazwa wyróżniająca" do wyszukiwania (np.

dc=tulip,dc=co) - Urząd certyfikacji używany do podpisywania certyfikatów serwera LDAP.

Administrator systemu IT powinien być w stanie podać te informacje.

Podsumowanie

Aby skonfigurować integrację LDAP dla konta Tulip, zacznij od skontaktowania się z przedstawicielem klienta, podając następujące informacje:

- Które z 4 wcześniej wymienionych metod uwierzytelniania chciałbyś użyć.

- Jeśli dotyczy: Lista mapująca grupy Active Directory i ich pożądane role użytkowników Tulip.

- Wymagania techniczne z poprzedniej sekcji.

- Okno czasowe, w którym chcesz dokonać zmiany. Należy pamiętać, że wszyscy klienci zostaną wylogowani po wprowadzeniu zmiany i wszyscy będą musieli ponownie uwierzytelnić się w witrynie Tulip.