ここでは、チューリップのアカウント所有者がLDAPを使用して自分のアカウントのユーザーを管理する方法を説明します。

This feature is only available to existing customers, and is no longer offered to new Tulip customers.

この記事では、次のことを学びます:

- TulipをActive Directoryインスタンスに接続する方法

- Active Directory統合のさまざまな設定方法

- Active Directory連携の技術要件

Tulipは現在、LDAPプロトコルを介してMicrosoftのActive Directory製品を統合しています。Active Directoryを使用している組織では、Active Directoryのルールに基づいてTulipユーザーを管理できます。

チューリップ・ユーザーの概要

Tulipには2つの異なるユーザーインターフェイスがあります:

- Tulip(チューリップ):アプリを作成・編集し、外部データベースに接続できます。

- Tulip Playerは、ユーザーとオペレーターがTulipで構築されたアプリを実行する場所です。

ユーザーの権限レベルは、ユーザー役割によって定義されます。

Tulipには、複数のレベルのユーザー権限があります。これらのロールに関する情報は、以下をご覧ください:Tulipのユーザーロールの管理

- アカウント所有者とその他のさまざまな役割には、Tulipでアプリを編集する権限があります。

- オペレーターは、Tulip Playerを介してアプリを実行するアクセス権のみを持っています。アプリの編集やTulipインターフェースへのアクセスはできません。

LDAP統合オプション

LDAPをTulipと統合するには、Active Directoryのグループに基づいてユーザーのロールを管理するか、Tulip内からロールを管理することができます:

- Active Directoryグループからユーザーロールを管理するActive Directoryのグループからユーザーロールを管理する:Active Directoryサーバー上で希望する権限レベルに基づいてユーザーを適切にグループ化し、Tulipシステム管理者に適切なマッピングを提供する必要があります(例:グループA = アカウント所有者)。これは、承認と認証の両方がIdPによって決定されることを意味します。

- Tulip内でユーザーロールを管理します:Tulip内で各ユーザーを指定されたユーザー・ロールで手動で追加し、Active Directoryにある正確なユーザー名でアカウントを作成させる必要があります。これは、認証のみがIdPによって制御されることを意味します。

統合を構成するには、4つの方法があります:

オペレーターがIdPで管理されている場合

- すべてのTulipユーザーが、Active Directoryのユーザー名とパスワードを使用してTulipまたはTulip Playerにログインすることを要求します。Tulip内のロールは、Active Directoryのグループに基づいて指定されます。LDAPを介した承認と認証。

- すべてのTulipユーザーに、Active Directoryのユーザー名とパスワードを使用してTulipまたはTulip Playerにログインすることを要求します。ロールはTulip内で管理されます。LDAP経由の認証のみ。

オペレーターがIdPで管理されていない場合

- TulipオペレーターはバッジIDのみでTulip Playerにログインできますが、Tulipアカウント所有者およびその他のロールは、Active Directoryのユーザー名とパスワードを使用してTulipにログインする必要があります。Tulip内のロールは、Active Directoryのグループに基づいて指定されます。LDAPを介した承認と認証。

- TulipオペレーターはバッジIDだけでTulip Playerにログインできますが、Tulipアカウント所有者とその他のロールは、Active Directoryのユーザー名とパスワードを使ってTulipにログインする必要があります。ロールはTulip内で管理されます。認証はLDAP経由のみ。

組織のセキュリティプロトコルに基づき、設定オプションを選択できます。すべてのTulipユーザーにActive Directoryのユーザー名とパスワードの使用を強制することは、最も安全なオプションであることに注意してください。

TulipユーザーとLDAPユーザーの連携

Tulip内でユーザーロールを管理する

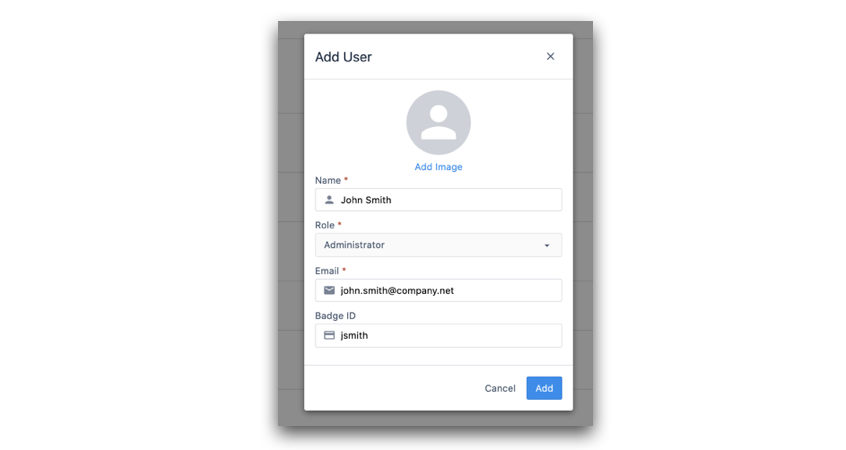

Tulip内でユーザーロールを管理する場合、Tulipアカウント所有者はまず新規ユーザーを作成する必要があります。次に、LDAPユーザー名と一致するTulipユーザー名を追加する必要があります。どのようなメールでもかまいません。

{高さ="" 幅="550"}。

{高さ="" 幅="550"}。

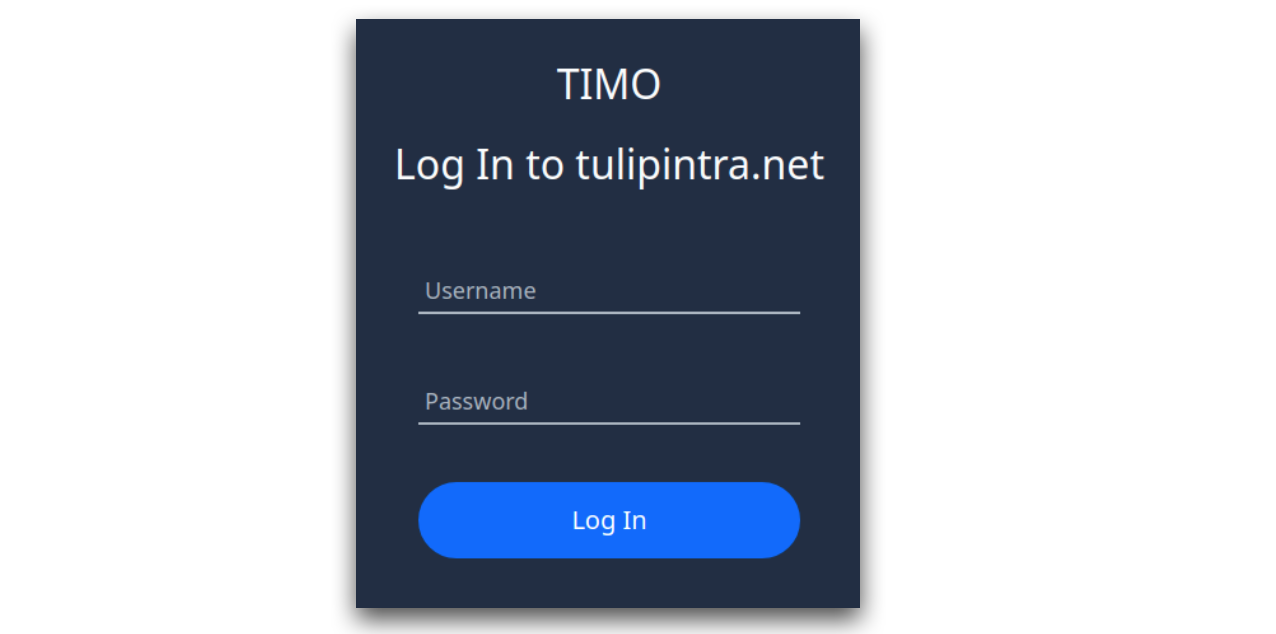

このTulipユーザーがログインしようとする場合、「ユーザー名」フィールドにLDAPユーザー名を、「パスワード」フィールドにパスワードを追加する必要があります。その後、TulipはActive Directoryインスタンスでユーザーを認証します。ログイン画面は以下のようになります:

{高さ="" 幅="550"}。

{高さ="" 幅="550"}。

この場合、Tulipのシステム管理者が、提供された情報を使って最初のTulipユーザーを追加します。

Active Directoryグループからのユーザーロールの管理

Active Directoryのグループに基づいてTulipのロールを定義する場合、Tulip内で個々のユーザーを作成する必要はありません。代わりに、ユーザーグループの名前と、それにマッピングされたTulipユーザーロールを提供できます。

ユーザーが初めてActive Directoryの認証情報を使ってTulipにログインすると、TulipはActive Directoryインスタンスで認証し、Tulip内に自動的にアカウントを作成します。前述したように、ユーザーの能力は、Active Directoryのグループと、そのグループにマッピングされたロールに依存します。

{高さ="" 幅="550"}。

{高さ="" 幅="550"}。

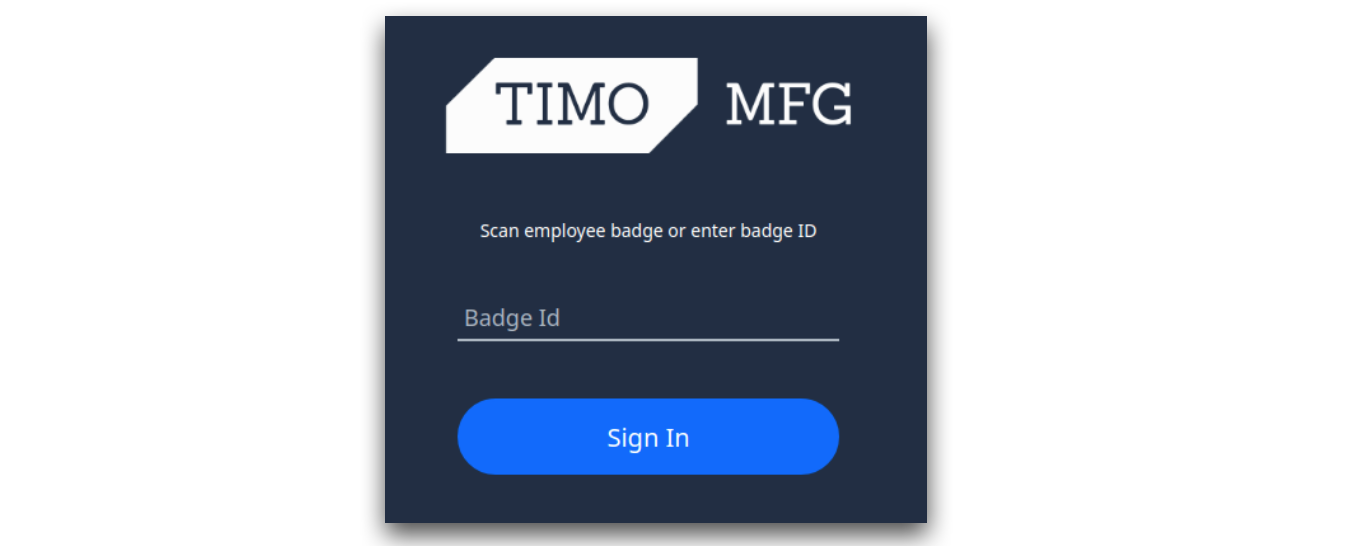

チューリップ・オペレーターがバッジIDを使ってログインできるようにする設定オプションを選択した場合、チューリップ・プレーヤーのオペレーター・ログイン画面は次のようになります:

{高さ="" 幅="550"}。

{高さ="" 幅="550"}。

技術要件

LDAP接続を設定するには、Tulipのサーバーからアクセス可能な独自のLDAPサーバーを用意し、以下の情報を提供する必要があります:

- サーバーアドレス(例:

ldaps://xxx.xxx.xxx:636) - 検索する「識別名」(例:

dc=tulip,dc=co) - LDAPサーバーの証明書に署名するために使用される認証局

ITシステム管理者は、これらの情報を簡単に提供できるはずです。

概要

お客様のチューリップ・アカウントにLDAP統合を設定するには、まず以下の情報をお客様のアカウント担当者にご連絡ください:

- 先に述べた4つの認証方法のうち、どれを使用したいか。

- 該当する場合:ActiveDirectoryのグループと、希望するTulipユーザーのロールをマッピングしたリスト

- 前項の技術要件

- 変更を行いたい期間。変更が行われると、すべてのクライアントがログアウトされ、全員がチューリップサイトに再認証する必要があることに注意してください。