목적

Tulip의 일반적인 보안 정책에 대해 알아보세요.

보안은 Tulip의 소프트웨어, 운영, 인프라 및 프로세스의 핵심입니다. 보안, 암호화 및 위협 관리를 위해 업계 표준 모범 사례를 사용합니다.

인프라

Tulip의 클라우드는 배포 시 지역 가용성 및 선택에 따라 Amazon Web Services 또는 Microsoft Azure에서 실행됩니다. 두 서비스 모두 동급 최고의 데이터 센터 및 인프라 보안을 제공합니다. AWS의 경우, Tulip 서버는 보안 그룹 방화벽으로 보호되는 AWS 가상 프라이빗 클라우드에 있습니다. 관리 액세스는 단기 액세스 키와 IP 화이트리스트로 보호됩니다. 모든 Tulip AWS 및 기타 클라우드 계정은 강력한 비밀번호와 다단계 인증으로 보호됩니다. Amazon의 데이터 센터는 ISO 27001, SOC, PCI, FedRAMP를 비롯한 수많은 규정 준수 요건을 충족합니다.

암호화

공용 인터넷을 통해 Tulip과 주고받는 모든 데이터는 가장 강력한 권장 암호 제품군을 사용하여 TLS를 통해 전송 중에 암호화됩니다. Tulip의 TLS 구성은 Qualsys의 SSLLabs에서 A+ 등급을 받았습니다. 앱, 분석 데이터, 업로드된 자산을 포함하여 Tulip에 저장된 모든 데이터는 256비트 AES를 사용하여 미사용 시 암호화됩니다.

데이터 저장

Tulip의 데이터는 AWS의 S3 및 RDS 서비스, 그리고 MongoDB의 MongoDB Atlas 서비스에 저장됩니다. Tulip은 고객 데이터를 처리하는 타사 공급업체를 검토하는 공식적인 프로세스를 통해 해당 공급업체가 Tulip의 데이터 보안 표준을 충족하거나 초과하는지 확인합니다.

애플리케이션

Tulip은 OWASP에서 권장하는 것을 포함하여 웹 애플리케이션 모범 사례를 따릅니다. Tulip은 전송 중 암호화를 보장하기 위해 HSTS를 사용하고, XSS를 방지하기 위해 DOM 템플릿과 CSP, 클릭재킹을 방지하기 위해 X-Frame-Options, CSRF 공격을 방지하기 위해 쿠키 대신 localStorage를 사용합니다. 서버 측 ACL 적용은 코드 검토와 기성 및 맞춤형 정적 분석 도구를 통해 시행됩니다. 비밀번호는 클라이언트 측에서 SHA-256을 사용하여 해시한 다음 서버 측에서 bcrypt를 사용하여 다시 해시합니다.

프로세스

모든 프로덕션 코드는 여러 엔지니어가 검토합니다. Tulip은 타사 보안 업체의 정기적인 침투 테스트를 받습니다. Tulip은 정기적인 내부 보안 검토를 수행하고 문서화된 소프트웨어 개발 프로세스를 사용합니다.

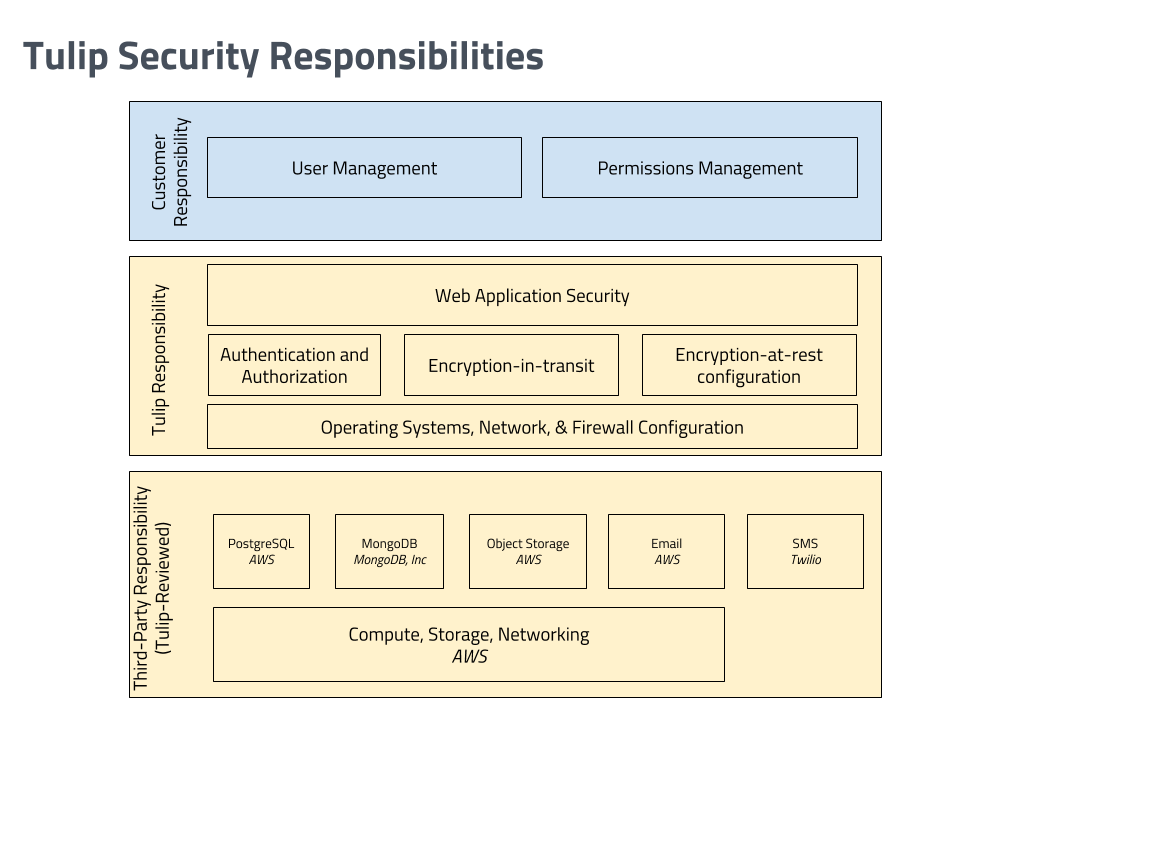

공유 보안 모델

Tulip은 공유 보안 모델을 채택하여 Tulip, 고객, 타사 공급업체 간의 책임을 확립합니다.

추가 정보

IT 보안 정책 보기